CVE-2017-13719

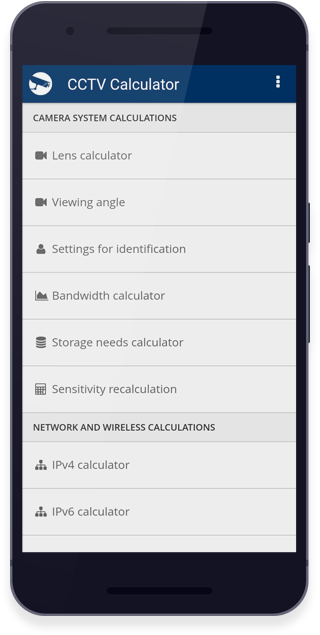

Amcrest IPM-721S amcrest_ipc-awxx_eng_n_v2.420.ac00.17.r.20170322 umožňuje HTTP požadavkům, které umožňují různé funkce fotoaparátu pomocí API HTTP, namísto rozhraní pro správu webu, které je poskytováno aplikací. Toto API HTTP přijímá přihlašovací údaje jako Base64 kódované v záhlaví autorizace HTTP. Kontrola chybějící délky v kódu však umožňuje útočníkovi odeslat řetězec 1024 znaků v poli hesla a umožňuje útočníkovi využít problém s korupcí paměti. To může útočníkovi umožnit obejít mechanismus ochrany účtu a hrubou sílu přihlašovací údaje. Pokud se verze firmwaru amcrest_ipc-awxx_eng_n_v2.420.ac00.17.r.20170322 je pitvána pomocí nástroje Binwalk, získává v zařízení _user-x.squashfs.img.extracted archiv. Binární „Sonia“ je ta, která má zranitelnou funkci, která provádí kontrolu pověření v binární specifikaci HTTP API. Pokud otevřeme tento binární v Ida Pro, všimneme si, že to následuje po paži malého endiánského formátu. Funkce na adrese 00415364 v IDA Pro spustí proces ověřování HTTP. Tato funkce volá další funkci na sub_ 0042cca0 na adrese 0041549c. Tato funkce provádí operaci STRCHR po dekódování BASE64 a uloží výsledek na zásobníku, což má za následek přetečení vyrovnávací paměti založené na zásobníku.

BUGTRAQ: https://seclists.org/bugtraq/2019/Jun/8

MISC: http://packetstormsecurity.com/files/153224/Amcrest-IPM-721S-Credential-Disclosure-Privilege-Escalation.html

MISC: https://github.com/ethanhunnt/IoT_vulnerabilities/blob/master/Amcrest_sec_issues.pdf

CVE: https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2017-13719

published: 3. 7. 2019